Vous souvenez-vous de ce post ‘Agile Alliance Technical Debt Initiative‘ que j’ai réalisé en Avril, pour annoncer la publication des livrables de notre groupe ? Et bien nous avons tenu il y a deux semaines notre workshop 2016, afin d’avancer sur d’autres réalisations pour cette année.

Laissez moi tout d’abord revenir un instant sur l’Agile Alliance Technical Debt Initiative : vous trouverez toutes les explications nécessaires sur cette page du site web de l’Agile Alliance :

- Une introduction au sujet de la Dette Technique, revue par Ward Cunningham lui-même.

- Le modèle A2DAM ou Agile Alliance Debt Analysis Model, développé avec l’aide de onze software vendors, qui liste une quarantaines de règles de base prêtes à l’emploi et qui, lorsqu’elles ne sont pas respectées, génèrent de la dette technique.

- Une publication que personnellement j’apprécie beaucoup, sur la gestion de la dette technique dans les projets agiles, aux niveaux Release, Itération et Story du projet.

- Et ‘last but not least’, le jeu des ‘Dice of Debt’, que nous avons eu l’occasion de pratiquer avec nos amis madrilènes.

Ai-je oublié de vous dire que notre workshop s’est tenu à Madrid ? Bel endroit et super beau temps pour notre atelier de trois jours, et des échanges très créatifs.

Modélisation de la Dette Technique

Je ne vais pas énumérer tout ce que nous avons fait et ce que nous prévoyons de réaliser en 2016, mais nous avons pu bénéficier d’une présentation intéressante de Declan sur les System archetypes et une autre présentation de Dan au sujet de travaux qu’il a menés dans ce domaine. L’idée est d’identifier des ‘patterns’ dans la création de la dette technique et son évolution, basés non seulement sur cette théorie des archétypes de système, mais également sur des expériences concrètes de terrain.

Thierry travaille sur une modélisation dynamique de la dette technique, qui me parait présenter un grand potentiel. Imaginez être en mesure d’utiliser un outil afin d’évaluer l’impact de votre dette technique, en modifiant ses paramètres et sa configuration afin de l’adapter à votre contexte, votre projet, vos pratiques Agile, etc. Cela rendrait la dette technique visible auprès de votre organisation, et faciliterait la compréhension de son évolution à court et à long terme, en fonction des décisions que vous adoptez pour la gérer.

Meetup MadriAgil

Nous avons profité de notre présence dans la capitale madrilène pour organiser un évènement avec MadriAgil. Jean-Louis a introduit ce Meetup avec une courte présentation de notre groupe, ses objectifs, les travaux déjà réalisés et Tom a présenté quelques slides au sujet de la dette technique.

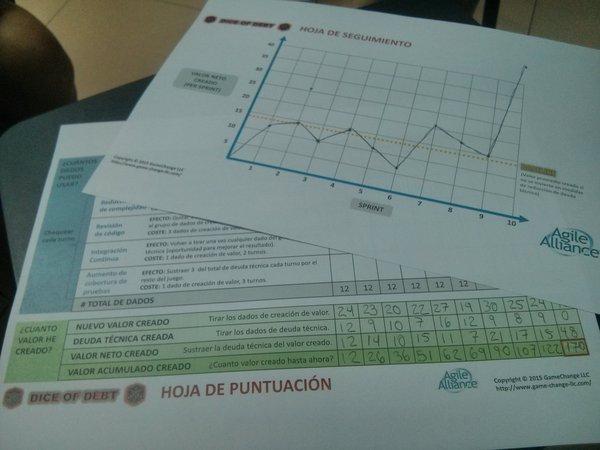

Puis nous sommes rapidement passés à une session de jeu du ‘Dice of Debt’, avec la formation d’équipes de quatre joueurs qui devaient décider d’une stratégie afin de gérer la dette technique sur une période de dix ‘sprints’.

Puis nous sommes rapidement passés à une session de jeu du ‘Dice of Debt’, avec la formation d’équipes de quatre joueurs qui devaient décider d’une stratégie afin de gérer la dette technique sur une période de dix ‘sprints’.

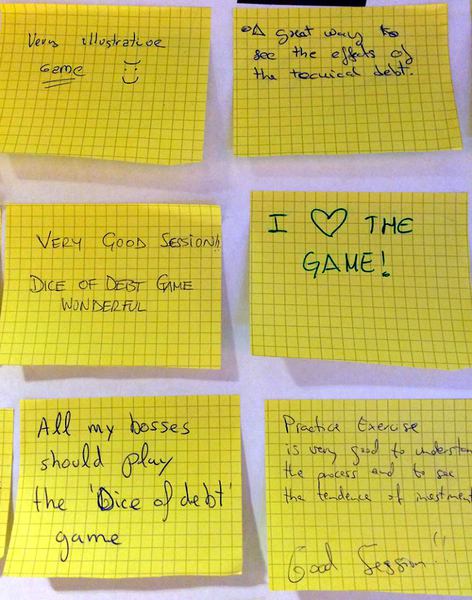

Tout le monde a vraiment adoré, dans une ambiance très fun, et le feedback a été réellement fantastique.

Tout le monde a vraiment adoré, dans une ambiance très fun, et le feedback a été réellement fantastique.

Ce fut également l’occasion pour notre groupe d’en tirer quelques enseignements:

Ce fut également l’occasion pour notre groupe d’en tirer quelques enseignements:

- Sur les près de 40 participants, une bonne proportion d’entre eux assistait pour la première fois à un meetup Agile: la dette technique est un sujet qui intéresse et attire, probablement parce qu’elle constitue une réelle préoccupation pour beaucoup d’entre nous.

- Declan a demandé à chacun d’évaluer la dette technique sur ses projets, sur une échelle de 1 (bon) à 5 (très mauvais) : une grande majorité de 3 et de 4.

- Jusqu’à 80% des participants utilisaient Scrum sur leur projet. Cela me fait penser qu’il y a de la place pour des pratiques opérationnelles de gestion de la dette technique sur les projets Agile.

Nous étions tous très enthousiastes après cet évènement, et nous espérons pouvoir en tenir à nouveau, avec d’autres communautés Agile dans d’autres villes.

Je terminerai avec quelques autres travaux en cours cette année : une version en ligne de ce jeu des ‘dés de la dette’, ainsi qu’un quizz en ligne qui permettrait à chacun d’auto-évaluer ses connaissances sur la dette technique. Il devrait y avoir aussi un webinar, peut-être plus d’un car il y a tellement de choses à dire sur ce sujet.

Ce fut à nouveau un grand plaisir de nous réunir pour ce workshop, il n’est pas toujours possible de tout faire par Hangouts. Aussi laissez-moi conclure avec une photo de notre groupe :

Workshop Agile Alliance Technical Debt Initiative – Madrid 2016